Table des matières

Activité : Etude de la commande ping et du protocole HTTP (Web) avec l'analyseur de protocoles wireshark

Utiliser wireshark pour le protocole ICMP (ping)

Etape 1 : exécuter un ping

- Lancez une capture puis Wireshark.

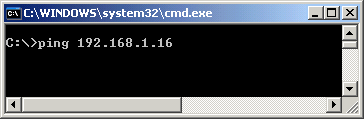

- Ouvrez une invite de commandes (Windows) ou le Terminal (Linux) et envoyez une commande ping à l’adresse IP d'un poste informatique de la salle.

Remarque : pour ce document et à titre d'illustration, l'adresse IP choisie est 192.168.1.16 Ce n'est pas l'adresse IP que vous devez utiliser.

Une fois que vous avez reçu le résultat attendu, arrêtez la capture des paquets.

Étape 2 : observation du volet de la liste des paquets

Le volet supérieur de Wireshark doit ressembler à ce qui suit :

- Examinez, dans votre propre capture de paquets, les paquets obtenus qui sont semblables aux paquets de la liste ci-dessus : paquets 19, 20, 22, 23, 24 et 25

- Observez la liste des paquets de Wireshark et répondez aux questions suivantes :

- Quel protocole est utilisé avec la commande ping ? …

- Quel est le nom complet du protocole ? ..

- Quels sont les noms des deux messages ping ? …

- Qui envoie les messages ping (précisez qui envoie quel type de message) ? …

Étape 3 : visualisation des protocoles de chaque couche YCP/IP

- sélectionnez le premier paquet de requête d’écho (Request) de la liste ;

- Regardez le détail des informations obtenues ;

- Quels sont les protocoles inclus dans la trame Ethernet ? …

Étape 4 : fermer la capture (sans sauvegarder)

2. Capture des PDU associées au protocole HTTP

Étape 1 : lancement de la capture des paquets

- Lancez une capture puis Wireshark.

- Ouvrez un navigateur Web et saisissez l’URL d'un site web interne du réseau. Une fois la page Web téléchargée dans son intégralité, arrêtez la capture des paquets dans Wireshark.

Étape 2 : agrandissement du volet de la liste des paquets de Wireshark et passage en revue des PDU répertoriées

- Localisez et identifiez les paquets TCP et HTTP associés au téléchargement de la page Web.

- Quel est l'adresse IP du serveur web ? ..

- Identifiez les types de messages échangés. Quels sont-il ? …

Étape 3 : mise en surbrillance d’un paquet HTTP du volet supérieur portant la mention « (text/html) » au niveau de la colonne Info

- Dans le volet des détails de paquet (volet du milieu), cliquez sur le signe « + » situé en regard de Linebased text data: html

- Quel type d’informations s’affiche-t-il lorsque vous développez cet élément ? …

- Examinez la partie mise en surbrillance dans le volet des octets.

Elle indique les données HTML transportées par le paquet.

Une fois terminé, fermez Wireshark en choisissant l’option Continue without Saving (Poursuivre sans enregistrer).

Pour terminer, indiquez à quelle couche du modèle TCP/IP corresponde les informations d’encapsulation capturées.

| Informations | Couche correspondante du modèle TCP/IP |

|---|---|

| - | - |

| - | - |

| - | - |

| - | - |

3. Capture des PDU associées au protocole HTTPS

Lancez une capture lors de l'accès à un site web utilisant le protocole HTTPS.

Quelles différences constatez-vous avec les échanges d'un site Web en utilisant le protocole HTTP ?