Table des matières

Activité 3 : Réseau et sous-réseaux simples avec Packet Tracer

Partie 1 : Création d’un réseau simple

Le but de cette première partie est de créer et de tester un réseau commuté entre un client et un serveur.

Un réseau commuté utilise un commutateur (switch) au lieu d'un concentrateur (hub) pour interconnecter les différents hôte du réseau.

Mise en place de la maquette

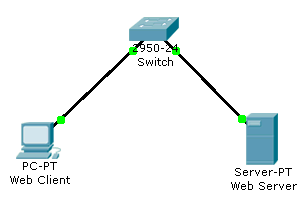

Réaliser avec Packet Tracer le schéma ci-dessous :

- De quelle couleur devient le port du commutateur juste au moment du branchement du PC ?

- Que se passe t-il à ce moment là ?

- De quelle couleur est le port du commutateur quelques temps après (soyez patient) ?

Attribution d'une adresse aux PCs et tests

Vous allez maintenant attribuer aux deux PCs les adresses IP suivantes :

| Equipement | Adresse IP |

|---|---|

| Web Server | 192.168.1.254 /24 |

| Client Web | 192.168.1.1 /24 |

- Quelle commande (en ligne de commande) va vous permettre de vérifier que ces deux ordinateurs communiquent ?

Pour la configuration des PCs, vous avez à saisir l'adresse IP et le masque de sous-réseau. Il n'est pas nécessaire de renseigner une adresse de la passerelle.

- Pourquoi ?

- Quelle commande en ligne de commande va vous permettre de vérifier avec certitude l'adresse IP des PCs ?

Tester la liaison entre les deux PCs au moyen d'un ping et assurez vous que la liaison fonctionne bien.

Enregistrez ce schéma sous le nom votrenomclientweb.pkt.

Partie 2 : réseau et sous-réseaux

Le but de cette partie est de corriger l'adressage d'un réseau et ensuite de gérer 2 sous-réseaux. Cette partie se base sur un des exercices du TD précédent.

2.1 Mise en place de la maquette

Réaliser le schéma ci-dessous :

| A | 172.16.10.200/16 |

|---|---|

| B | 172.16.11.200/16 |

| C | 172.16.100.20/24 |

| D | 172.16.11.100/24 |

| E | 172.16.100.10/24 |

| F | 172.16.10.10/24 |

Vérification de la communication entre PCs

Indiquez avec quels hôtes peuvent communiquer le poste C. Répondez sans utiliser de simulation et vérifiez ensuite avec Packet Tracer.

| L'hôte | peut dialoguer avec | Explications |

|---|---|---|

| C |

On souhaite que tous les hôtes (A, C, E et F) puissent se parler, mais que B ne parle qu'avec D et réciproquement car ces 2 machines contiennent des informations sensibles. Sans toucher aux adresses du schéma, on modifie les masques ainsi:

255.255.255.0 (B et D) et 255.255.0.0 (A, C, E, F)

- Le but est-il atteint ? Vérifiez par des simulations avec l'utilitaire ping. Expliquez pourquoi le but est atteint ou pas.

Enregistrez ce schéma sous le nom votrenomsous-reseaux1.pkt.

Rendu de votre travail

Rendez un document avec vos réponses sous le nom votrenomsous-reseaux1.odt dans le dossier Restitution des devoirs de la classe.