**Ceci est une ancienne révision du document !**

Table des matières

Fiche savoirs technologiques : Mise en place du plan d'adressage réseau du Lab

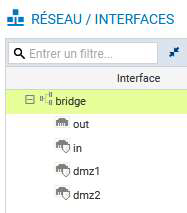

Configuration des interfaces réseau

Dans une configuration usine :

- la première interface du pare-feu SNS est nommée OUT ou WAN,

- la seconde IN

- et le reste des interfaces DMZx.

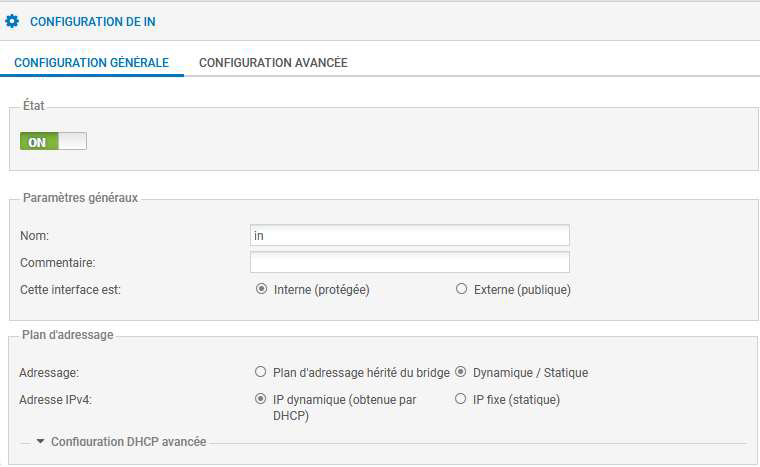

L’interface « OUT » est une interface externe utilisée pour connecter le pare-feu SNS à internet (WAN) et le reste des interfaces sont internes et servent principalement à connecter le pare-feu SNS à des réseaux locaux.

La distinction interface interne/externe permet de se protéger contre les attaques d’usurpation d’adresse IP.

Pour accéder à l’interface d’administration du pare-feu SNS, il faut connecter votre machine sur une interface interne sous peine d’être détecté comme tentative d’intrusion qui nécessite le redémarrage du firewall.

Vous allez configurer votre pare-feu SNS selon les paramètres de l’architecture globale présentée dans l'activité précédente (interfaces IN, OUT et DMZ1) en utilisant le pare-feu SNS en mode routeur.

- @Interface OUT 192.36.253.x0 /24 qui correspond au premier port (WAN) ;

- @Interface IN 192.168.x.254 /24 qui correspond au deuxième port (port LAN N°1) ;

- @Interface DMZ1 172.16.x.254 /24 qui correspond au port DMZ.

La passerelle par défaut de votre pare-feu SNS est @192.168.56.1 qui est géré par VirtualBox (réseau NatNework).

La configuration du SNS se fera depuis le client Linux Graphique connecté à l’interface IN.

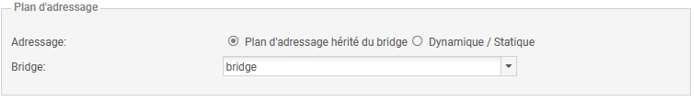

La configuration des interfaces s’effectue dans le menu Configuration / Réseau / Interfaces en faisant sortir les interfaces Ethernet de l’interface bridge.